用海外IP时,最重要的是让网络信号与浏览器指纹“说同一种话”:IP类型、时区、语言、TLS/UA与DNS要匹配;同时防止WebRTC/DNS泄露,选稳定的住宅代理或受信任服务,遵守目标国法律与平台规则,注意支付与验证码风险。

开门见山:为什么要在意这些细节?

简单来说,互联网服务会把“你是谁”拼成很多小碎片:IP地址、浏览器指纹、时区、语言、DNS、登录习惯、设备信息等等。比特浏览器能模拟设备指纹,给账号构建独立环境,这是优势,但当你将它和海外IP一起用的时候,如果这些碎片互相矛盾,就会触发风控、验证码或者账号冻结。所以,不是仅仅换个IP就完事儿,关键在“整体一致性”和“风险管理”。

用费曼式的解释——从头到尾把问题说清楚

想象你去国外住旅馆:如果你说英语,但护照写的是本国地址,机场又查到你入境纪录在另一个国家,人家会怀疑你行程有问题。同理,服务器看到一个美国IP却接收到中国时区、中文Accept-Language、国内DNS解析结果和国内手机号登录,会觉得“不对劲”。要让服务相信你,就要把这些信息统一成一个可信的故事。

技术细节:哪些信号要一致?

- IP类型与质量:住宅IP、移动IP、数据中心IP各有利弊,检测概率和稳定性不同。

- 时区(Timezone):浏览器显示的时区应与IP所在地接近(小时级别),否则会被标记。

- 语言与Accept-Language:浏览器语言与目标地区语言保持一致,特别是首选语言。

- 地理位置(Geolocation API):若网站请求定位,返回的经纬度要与IP相符或拒绝权限。

- DNS解析:使用与IP匹配的DNS,避免DNS泄露到原ISP。

- WebRTC泄露:若未关闭或处理,WebRTC会直接暴露真实IP。

- TLS/UA/JA3等指纹:高级风控会看TLS指纹(如JA3)、User-Agent、HTTP头部组合。

- Cookies/LocalStorage/登录历史:新账号或异常行为会增加风控概率。

代理与IP选择:住宅、移动还是数据中心?

这一步非常关键。不同类型的IP代表不同的风险与成本:

| 类型 | 优点 | 缺点 | 适用场景 |

| 住宅IP | 最自然、较低检测率 | 成本高、速度有时不稳定 | 账号运营、登录、支付等高风险操作 |

| 移动IP | 更“真实”,IP轮换自然 | 成本更高,短期可用性波动 | 需要极高信任度的场景 |

| 数据中心IP | 便宜、稳定、速度快 | 高检测率、易被封 | 爬取公开数据、非登录场景(慎用) |

选择建议

- 账号敏感的场景(社媒、金融、购物、广告投放)优先住宅或优质移动IP。

- 只是爬取公开页面且不登录,数据中心IP可以作为低成本选择,但要分散和限速。

- 避免使用被黑名单或共享频繁的IP池,检查IP历史和声誉。

如何避免常见的“泄露”

很多人以为只要换代理就安全了,实际上还有很多其它通道会泄露真实信息。

1. WebRTC泄露

*问题*:WebRTC可直接返回本地IP或公网IP,绕过代理。

*解决*:在浏览器里禁用WebRTC或使用比特浏览器里提供的防泄露设置;确保RPA的执行环境也遵守这些设置。

2. DNS泄露

*问题*:即便HTTP走代理,DNS可能还会走本地ISP,暴露你实际网络。

*解决*:使用支持远程DNS解析的代理(比如SOCKS5或HTTP代理带DNS解析),或在系统/浏览器里指定可信DNS;测试时要检查DNS是否与目标IP一致。

3. 时区与系统时间

*问题*:时区差异比语言更容易被察觉,尤其是在频繁登录场景。

*解决*:同步浏览器内设置的时区与IP归属地,或者用浏览器提供的伪装时区功能。

4. 语言与Accept-Language

把浏览器首选语言调为目标国家/地区的语言,语言优先级也应合理设置。

5. 地理定位API

当网站向浏览器请求定位权限时,两个选择:返回一个与IP一致的经纬度,或者拒绝权限(拒绝可能引发提示但比返回错误位置风险小)。

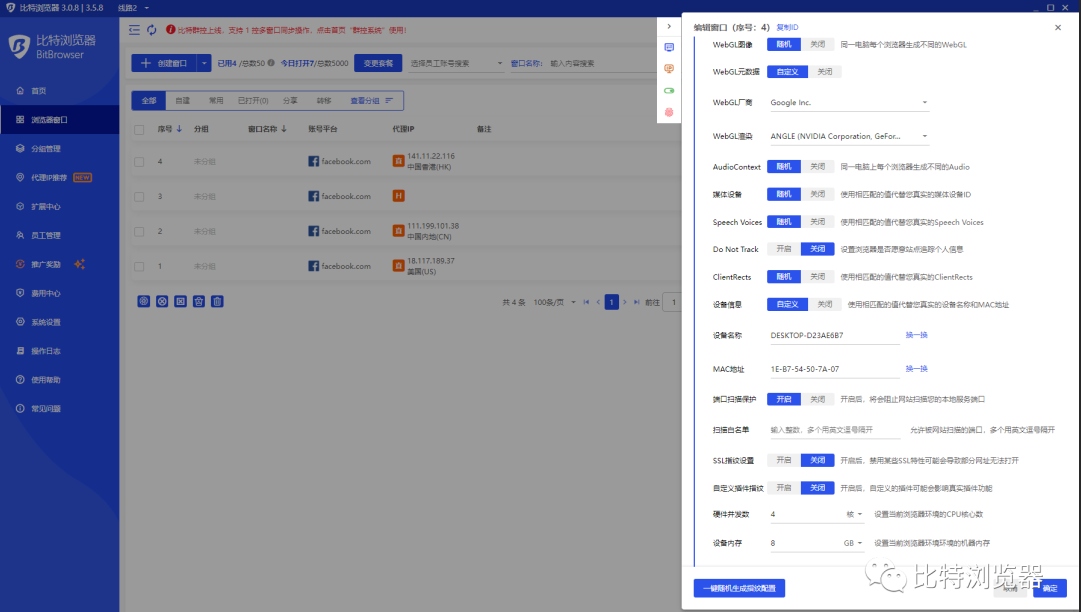

比特浏览器与设备指纹配合的具体建议

既然比特浏览器能模拟设备指纹,务必保证这些指纹元素与IP信息协调一致:

- 屏幕分辨率与设备像素比(DPR):确保与模拟设备类型匹配,别用手机UA却设置成桌面分辨率。

- User-Agent与操作系统:不要伪装成最新版本的浏览器而用旧系统指纹;版本号与字体/渲染能力要吻合。

- 字体与插件列表:有些风控会检测系统字体或常见插件,应使用与目标环境一致的字体集合。

- Canvas/WebGL指纹:比特浏览器能模拟这些,但要记得不要频繁切换不同的指纹模板。

- Cookie与本地存储管理:不同账号使用不同独立环境,避免交叉污染;必要时清理或隔离同步。

RPA自动化时的额外注意(比特浏览器拖拽式RPA)

自动化是效率的利器,但也容易被检测为“非人为行为”。这里有一些实用技巧:

- 模拟人的节奏:随机化点击间隔、滚动速度和鼠标路径,避免精确重复。

- 引入人为停顿和错误:偶尔模拟误点、回退、页面停留更贴近真实行为。

- 不要在短时间内从多个国家IP用同一账号频繁登录。

- 对验证码(CAPTCHA)准备备用方案:手动打码、信誉良好的识别服务或触发人工验证流程,但避免违规服务。

- 分配独立会话:每个自动化任务或账号用独立环境,避免cookie/缓存互相影响。

合规与法律风险(必须注意的)

使用海外IP并非没有边界。简单的几点:

- 遵守当地法律和目标服务的使用条款;部分国家对VPN/代理有严格规定。

- 不要用于规避制裁或从事违法活动(洗钱、欺诈等),法律风险极高。

- 若涉及支付或财务信息,务必了解跨境支付与税务相关规定。

- 在企业场景下,最好有合规或法务评估,必要时签署供应商合规保证。

实操检查清单(上手前逐项核对)

- IP选择:住宅或移动IP优先(根据场景);确认IP不是黑名单。

- 指纹一致性:UA、时区、语言、分辨率、字体等已同步设置。

- 防泄露设置:WebRTC禁用/代理化,DNS走远端解析,IPv6处理。

- 登录节奏:避免短时间跨国频繁登录,同一账号保持行为连贯。

- 支付与手机号:使用和目标区域相符的支付方式和验证号码。

- RPA设置:增加随机延时、模拟人类行为、独立会话。

- 监测与日志:记录IP、时间、设备指纹和操作,以便回溯与调整。

常见问题与误区

- 误区:“只要换IP就能隐藏一切。” —— 错。其他指纹信息也会暴露。

- 误区:“数据中心IP速度快就万事大吉。” —— 在登录敏感场景下,数据中心IP往往招来麻烦。

- 常见问题:为什么登录后被要求验证手机号? —— 可能是IP声誉差、时区不一致或异常行为触发。

- 常见问题:如何测试是否有DNS/WebRTC泄露? —— 可以在安全测试环境下用工具检测DNS解析和WebRTC返回的IP(请在合规范围内进行)。

举个例子,把理论落到实处

假设你在中国,想用美国IP登录一个美国电商账户并进行广告投放:步骤大致是——

- 购买稳定的美国住宅IP或高质量移动IP。

- 在比特浏览器中创建一个独立环境,设置为美国时区、en-US首选语言、屏幕分辨率匹配常见美式设备。

- 确认浏览器的TLS指纹、UA与目标设备类型一致,禁用或代理WebRTC,设置远程DNS。

- 用在美国常见的支付方式(或者绑定能被接受的卡),并准备好可能的短信验证。

- 首次登录后缓慢增加操作频率,让账号建立稳定的行为轨迹。

最后几句随想(边写边想的感觉)

说到底,使用海外IP和比特浏览器这种工具本身没毛病,关键是你怎么组合和运维。把每一个信号点当成拼图的一片,只有把碎片拼成一幅合理的图像,才不会引发怀疑。实践中常常需要试错:换IP、调指纹、观察风控反应,然后不断优化。别着急一步到位,稳扎稳打反而省心。